בעולם של היום ראיות דיגיטליות הן חשובות ביותר לעבודת המשטרה ולפיצוח התיק, בין אם מדובר בעבירות המבוצעות במרחב הסייבר, ובין אם מדובר בעבירות רגילות.

המשטרה נוהגת לתפוס את הטלפון הנייד של החשוד כעדיפות ראשונה עם תחילת החקירה, ותנסה לחדור אליו בהקדם, להעתיק את תוכנו ולבצע חיפוש לפי מילות חיפוש בכל התוכן – כל הודעות הוואטסאפ, תמונות, פתקים, חיפושים בגוגל ועוד.

התכנים שנמצאים בטלפון הנייד הם בעלי פוטנציאל לשמש כראיות מפלילות – מרבית התקשורת בין בני האדם נעשית באמצעות הטלפון הנייד, וגם אם מדובר בתקשורת מוצפנת (שיחות בוואטסאפ, למשל) ניתן לצפות בהם, להעתיקם ולהשתמש בהם בחקירה כנגד החשוד.

ניתן לבחון את השיחות של החשוד עם הקרובים אליו ולהשתמש במידע נגדו מאוחר יותר, או לחפש שיחות עם קונים/ מוכרים (בתיקי סחר בנשק או סמים) ובכלל לגבי האירוע נשוא החקירה.

ראיות אלה אינן מדידות – אין להם משקל, והן נמדדות בביטים. ראיות דיגיטליות הן מידע דיגיטלי שהיחידה החוקרת גובה באמצעים מתקדמים ומשמשות להפיל את החשוד במיוחס לו או לקשור אותו אליו.

ראיות דיגיטליות בעבירות אנלוגיות

בתיקי עבירות נשק נוהגת המשטרה להסתמך על ראיות דיגיטליות בלבד כבסיס להעמד לדין. במקרים אלה נעשה חיפוש בחומר המחשב שנתפס לאיתור תמונות של נשק ביישומון וואטסאפ. ככל שנמצאות תמונות כאלה, הן מועברות למומחה נשק אשר מכין חוות דעת לפיה הנראה בתמונה הוא נשק בהסתמך על אינדיקציות אותן הוא מפרט.

אפילו אם הנשק לא נתפס, מספיקה התמונה שנתפסה בנייד של החשוד ביחד עם חוו"ד מומחה לפיה מה שנראה בתמונה הוא אכן נשק.

במקרים כאלה מוגש אישום חמור בגין החזקה או סחר בנשק.

עבירות מין – גם בתיקים אלה הראיות הדיגיטליות עשויות להכריע את גורל התיק, במיוחד במקרים של "מילה נגד מילה". חוקרי המשטרה יחפשו אינידקציות מפלילות בשיחות לפני ואחרי האירוע נשוא החקירה למכרים, או שיחות והודעות שנמחקו למתלוננת. אינדיקציה למחיקת הודעות עלולה לשמש כראיה מפלילה.

כך קורה גם בתיקי סחר סמים. בתיקים מסוג זה ניתן להגיש אישום, בדומה לעבירות נשק, ללא שנתפס סם אמיתי אלא רק בהסתמך על תכתובת בקודים לגבי עסקאות, או תמנות של הסם עצמו.

למעשה התשתית הראייתית בכל התיקים הפליליים מסתמכת במשקל שהולך ווגדל על ראיות דיגיטליות, ולכן חשוב מאוד שעורך הדין הפלילי המייצג יהיה בקיא ומיומן בתחום זה.

מה הדרך החוקית לחדירה לחומר מחשב והשגת ראיות דיגיטליות?

להבדיל מחיפוש רגיל בבית או ברכב, חיפוש בחומר מחשב נחשב לפוגעני יותר בפרטיות ולפיכך לא מספיק "חשד סביר" לביצוע עבירה.

פקודת סדר הדין הפלילי קובעת בס' 32(א) כי הדרך היחידה בה ניתן לחדור ל"חומר מחשב" (חומר מחשב כולל מחשבים, טלפונים חכמים ועוד) היא באמצעות צו שנחתם ע"י שופט. הצו ניתן לבקשת המשטרה בדיון במעמד צד אחד, ולאחר שניתן למשטרה מותר לתפוס את הטלפון ולחדור אליו.

הליך הוצאת הצווים הוא חשוב ביותר, בייחוד כאשר הוא מתבצע ע"פ רוב במעמד צד אחד. המשטרה מבקשת מהשופט היתר לחדור לפרטיות של אדם, ובשנים האחרונות החלו בתי המשפט לשים דגש על הגבלת החיפוש וביצועו במידתיות, כאשר הוא צריך להיות מוגבל ומסוייג לפי תקופות זמן, אפליקציות מסוימות או נושאים מסוימים.

לעומת המצב החוקי הברור, רשויות האכיפה (המשטרה והפרקליטות) נוהגות לפרש את המצב החוקי והמשפטי הקיים ככזה שמאפשר למשטרה לחדור לטלפון נייד גם אם קיימת הסכמה מצד החשוד.

האם כדאי להסכים לחדירה לטלפון הנייד?

ניתן להתווכח בקשר לנושא זה, אבל חשוב מאוד שלא להסכים בשום פנים ואופן לחדירה לחומר המחשב. אם עוכבת או נעצרת והמשטרה מבקשת את הסכמתך לחדירה לטלפון הנייד, רצוי להתייעץ עם עורך דין פלילי ובמידה וזה לא מתאפשר, כברירת מחדל – לסרב. גם אם לא עשית שום פשע, אין סיבה לפגוע בפרטיות באופן כה דרמטי, ולאפשר למשטרה לחטט בתמונות ישנות והודעות אינטימיות. אין שום סיבה שהמשטרה "תחטט" בעולמו הפנימי של החשוד ותנסה להעלות בחכה ראיות מפלילות. כבר בשלב זה בו מתבקשת ההסכמה חשוב להתייעץ עם עו"ד פלילי שיסביר את משמעויות ההחלטה.

יש לזכור כי גם אם קיים צו שיפוטי, קיימים מכשירי טלפון נייד שהמשטרה מתקשה "לפצח" בלי לקבל סיסמה מהחשוד, ולעיתים לא מצליחה כלל. אם ניתנת הסכמה, או שהנייד נתפס וניתן צו שיפוטי המאפשר חדירה לחומרי מחשב, המשטרה תחדור לנייד ותיצור העתק מתוכנו.

המשטרה נוהגת ליצור העתק מהתוכן הקיים במחשב או בטלפון הנייד באמצעות מכשיר שנקרא ufed המיוצר ע"י חברת סלברייט הישראלית, או דומה לו. לאחר העתקת התוכן, נוצר העתק מלא המכיל את כל תוכנו של הטלפון הנייד – הודעות, תמונות, פתקים וכו'. המשטרה תחזיק בהעתק לנצח (המכשיר עצמו יחזור בשלב מסוים לבעליו או שיושמד בסוף ההליך) ויכולה לערוך בו חיפוש מתי שתרצה.

ייחודיות הראיות הדיגיטליות

כל נושא גביית הראיות הדיגיטליות הוא חדש – מעבר של הראיות מאטומים (ראיות מדידות שיש להן משקל פיזי) לביטים (ראיות דיגיטליות אינן מדידות, והערך שלהן הוא 0 או 1). שופטים ועורכי דין רבים כלל לא מבינים את מכלול הנתונים והמושגים הטכניים, שבתיקם פליליים עשויים להיות מהותיים וקריטיים להצלחה.

סנגור מנוסה בעבירות סייבר ובעל נסיון מוכח בתיקים עם ראיות דגיטליות, יכול להביא ליתרון משמעותי בתיק רק בגלל הראיות הדיגיטליות ואופיין. רצוי לבקש כחומר חקירה את התוכן המלא של הטלפון, הנחיות רלוונטיות, ואת פרוטוקול הדיונים במעמד צד אחד בהם ניתנו הצווים כדי לקיים ביקורת על ההליך. ניתן לטעון שהחיפוש בוצע בניגוד לנהלי המשטרה או בניגוד להנחיית פרקליט המדינה אם הוא אינו מידתי ותחום. ניתן לבחון את תקן המעבדה בה מתבצע ניתוח החומר, ולטעון כי ההליך נגוע במחדלים.

לאחרונה נעשה נסיון "לעשות סדר" בתחום זה כאשר פרקליט המדינה הוציא הנחייה המרכזת את עקרונות התביעה הכללית בסוגיה זו.

לעיון בהנחייה – הנחיית פרקליט המדינה 7.14 "עקרונות הפעולה בנוגע לתפיסה, חיפוש, העתקה והעיון במחשבים ובחומרי מחשב, תיעודם והעמדת התוצרים המהווים "חומר חקירה" לעיון ההגנה", ובהנחייה המשלימה – 7.15

איך הראיות הדיגיטליות יכולות לספר איפה היית

מעיון בחומר המחשב המשטרה יכולה לדעת מה אמר החשוד, מה חיפש בגוגל, ואיזה תוכן יש לו על הטלפון הנייד. יש סוג נוסף של ראיה הנגזרת מתקשורת בין בני אדם, ויכול לתת מידע על מיקום של אדם בזמן נתון ומידע על עם מי התנהלה השיחה, מתי ולכמה זמן.

זו היא ראיית האיכונים – מחקרי תקשורת. המשטרה יכולה לבקש מבית המשפט צו למתן נתוני תקשורת המופנה לחברת התקשורת (סלקום, פלאפון), ומצווה על החברה למסור למשטרה דו"ח מפורט של איכונים.

כל תקשורת מטלפון נייד נעשית באמצעות אנטנה של חברת התקשורת הקולטת את השיחה/ שליחת המסרון. על פי רוב, התקשורת מוכוונת לאנטנה הקרובה ביותר למכשיר, ולכן איכונים יכולים לתת אינדיקציה על מיקום של אדם בכל רגע נתון. מכשיר הטלפון הנייד משאיר עקבות ויכול ללמד על מיקום בזמן עבירה ועל מיקום בזמן אמת.

התוצר שמתקבל מחברת התקשורת הוא טבלה המפרטת (בטווח זמן מסוים) עם מי דיבר החשוד, כמה זמן ארכו השיחות, מה היה מיקומו בעת השיחות, ופרטי מידע נוספים בעלי פוטנציאל מפליל.

לא רבים יודעים זאת, אך בעניין אוחנה נקבע כי פלט איכונים לא יכול לשמש כראיה אלא אם הוא נתמך בחוו"ד מהנדס תקשורת אשר מפרטת מהו מיקום האנטנטת, האם היתה זליגה של השיחה לאנטנה רחוקה יותר עקב עומס על האנטנות הקרובות, ועוד.

ראיות דיגיטליות בתיק הטלגראס

משרד עו"ד פלילי איתי בר עוז מנהל את הגנת הנאשם בתיק הדגל של יחידת הסייבר של להב 433, אשר מנוהל ע"י מחלקת הסייבר בפרקליטות המדינה – תיק הטלגראס.

בתיק זה נעשה שימוש באמצעים חריגים לגביית ראיות דיגיטליות, כולל חדירה לענן הנמצא בחו"ל, הפעלת רוגלות לשאיבת מידע מרחוק ושימוש בכח לפתיחת טלפונים סלולריים. כנגד 28 מעורבים הוגש כתב אישום המייחס להם עבירות לפי חוק המאבק בארגוני פשיעה, ניהול ארגון פשיעה, למעלה מ 200,000 עבירות של תיווך לסחר בסם מסוכן, סחר בסמים, הדחת קטינים לסם, סחיטה ואיומים, עבירות כלכליות ועוד.

המשפט התמקד בעיקר בראיות הדיגיטליות והליך הוצאת הצווים – הליך אשר על פי רוב לא נערכת לו בקרה, במסגרתו נציג היחידה החוקרת מופיע במעמד צד אחד מול שופט תורן ומבקש ממנו לחתום על צווי חיפוש למקום וצווי חדירה לחומר מחשב. ההגנה טענה כי הליך הוצאת הצווים בתיק הטלגראס היה פסול, ולפיכך יש לפסול את כל הראיות שהושגו מאותם צווים.

להרחבה בנושא צווים המאפשרים חדירה לענן ניתן לקרוא את הכתבה הבאה – לחץ כאן.

ישנה חשיבות רבה לבחירת עו"ד מנוסה בעיון וניתוח ראיות מסוג זה לצורך ניהול תיק המתבסס על ראיות דיגיטליות.

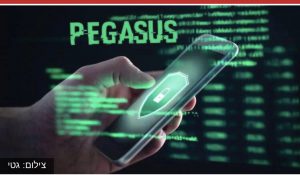

פגסוס, רוגלות ומה שביניהם

במסגרת הטיפול בתיק הטלגראס נחשף כי המשטרה עשתה שימוש ברוגלות.

כל עניין השימוש ב"רוגלות" התגלה בתיק הטלגראס מבקשת בירור ששלח עו"ד בר עוז למחלקת הסייבר בפרקליטות המדינה. התשובה איחרה לבוא, והוגשה עתירה לגילוי ראיה חסויה להרכב שופטים בבית המשפפט המחוזי בלוד.

במהלך הדיונים בעתירה התגלתה פרקטיקה בעייתית והמדינה אישרה כי במספר מקרים שאבה מרחוק נתונים האגורים על טלפונים ניידים של חשודים ללא ידיעתם. יש לשים לב להבדל בין חדירה לטלפון ע"פ צו, כאשר החשוד מודע לעצם קיומו של הצו והטלפון הנייד נתפס מידיו, לשאיבה מרחוק – פעולה של שאיבת נתונים כאשר החשוד לא מודע לכך שהמידע שלו בידיים אחרות, ומאפשר גם שאיבת נתונים שהיו אגורים על המכשיר עד אז, וגם האזנת סתר לתקשורת בין מחשבים – כלומר, ניטור שיחות אינטרנטיות או מסרונים בזמן אמת.

להבדיל מהפעולה השניה, שניתן לטעון כי במידה והוצא צו האזנת סתר היא לגיטימית, פעולה של חיפוש סמוי – שאיבה מרחוק – אסורה לחלוטין ואין צו שיפוטי שיכול להכשיר אותה. המדינה סערה וגעשה לאחר הפרסום המדהים בעניין זה של הכתב החוקר תומר גנון ב"כלכליסט", אך ללא אימות הידיעה הנושא נרגע ודעך.

דווקא עיון בדו"ח ועדת מררי, ועדה ממשרד המשפטים שחקרה את הנושא, צריך להטריד את הציבור לגבי יכולות המשטרה שאינן מפורסמות ומהאופן הגס בו יחידות מסוימות במשטרת ישראל פעלו שלא כדין ופגעו בפרטיות אזרחים ללא צו שיפוטי מתאים.

לעיון בדו"ח ועדת מררי – דו"ח ועדת מררי – רוגלות

לעיון בהחלטת בית המשפט המחוזי מרכז בפרשת הטלגראס לעניין הרוגלות – החלטה בעתירה לגילוי ראיה חסויה – רוגלות – טלגראס

לעיון בכתבה בתקשורת לגבי הראיות הדיגיטליות בתיק הטלגראס – כתבה במאקו – ראיות דיגיטליות בתיק הטלגראס ושיטות הפעולה של המשטרה

עבירות סייבר

אז מה זה בכלל עבירות סייבר? עבירות סייבר הוא שם כללי לעבירות שמתבצעות (במלואן או בחלקן) תוך שימוש במרחב הסייבר הוירטואלי.

אפשר לבצע עבירות כמו הונאות מתוחכמות, סחיטה באיומים, ואפילו ניהול ארגון פשיעה של סוחרי סמים – הכל מהרשת, ואפילו ממדינה אחרת. בעולם כולו מורגשות עבירות אלו, שהן עבירות מסוג חדש שהתאפשרו בשל הקידמה הטכנולוגית, שמנוצלת גם למטרות פליליות.

מכנה משותף קיים למרבית עבירות סייבר. עבירות אלה מתבססות ע"פ רוב על ראיות דיגיטליות, ולכן יש חשיבות רבה לייצוג של עורך דין בעל מומחיות בתחום הראיות הדיגיטליות.

לייעוץ ראשוני בנושא ראיות דיגיטליות ועבירות סייבר שהתרחשו בתל אביב, במרכז או במרחב הוירטואלי ניתן ליצור קשר עם משרד עו"ד פלילי איתי בר עוז בטופס יצירת קשר או בטלפון 052-8360710